Рубрика: Статьи

Интересные статьи и обзоры из мира высоких технологий, советы по безопасности в сети, хранению паролей и личных данных.

Пластиковые баки пригодятся всегда

Если вы строите дом загородом или уже наслаждаетесь отдыхом на даче, тогда вам следовало бы узнать о назначении и видах пластиковых баков для воды. Баки для воды пластиковые цена представляют собой удобные приспособления, которые могут использоваться, как на производстве, так и в загородных домах. Обычно в них хранят воду, но в них можно перевозить и […]

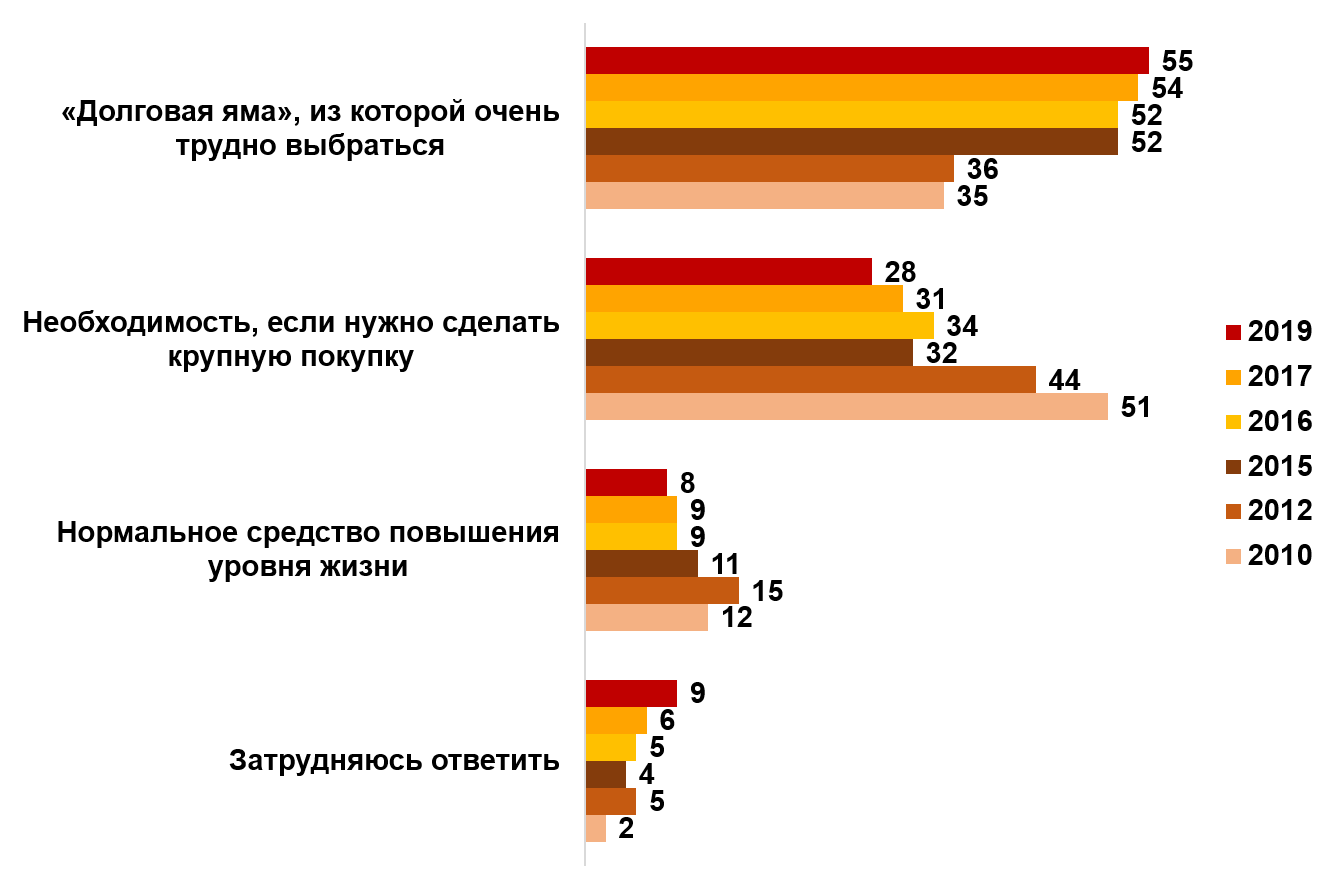

Популярность кредитов неуклонно растет

Лет 20 назад необходимость в крупной сумме денег вызывала растерянность и отчаяние. Одолжить можно было только у родственников или друзей, но далеко не у всех были такие возможности и желание. Со временем ситуация кардинально изменилась, в стране окрепла финансовая система, а одним из главных доходов банка, являются как раз выданные кредиты. Стоит отметить, что данная […]

Третья ловушка на пути динамической идентификации

Выше я показал, почему попытка динамически вставить команду USE myTargetDatabase в системе SQL Server удается лишь в случае использования таких небезопасных средств как перенаправления из хранимых процедур или применение динамического SQL. Кроме того, мы говорили о том, что администратор может дополнить свое задание новым шагом и в качестве задачи этого добавленного шага задания предусмотреть процедуру […]

Echo ОТ кого тут воняет?

Echo Рядом с тобой работать невозможно! Echo Короче, я отключаюсь! Как видите, мы применили @echo off и использовали несколько строк echo. Мы печатали команду, а затем через пробел — текст. В пакетных файлах мы должны контролировать свое текущее местоположение. Например, если пользователь загружает пакетный файл в C:\Windows\Desktop>, вы должны указать в скрипте определенные папки, чтобы […]

Управление dmx

DMX (Digital Multiplex) является стандартом протокола для управления осветительными приборами в различных сферах, таких как театры, концертные залы и ночные клубы. Управление DMX позволяет точно контролировать освещение и создавать разнообразные эффекты, что делает его неотъемлемой частью современных шоу и мероприятий. Одним из главных преимуществ управления DMX является его гибкость и масштабируемость. С помощью DMX можно […]

Товары для тату

В современном мире татуировка стала неотъемлемой частью культуры и самовыражения. И если вы являетесь татуировщиком, то вам наверняка известно, насколько важно иметь качественное оборудование и материалы для своей работы. В этом случае интернет-магазин «ТатуМаркет» станет вашим незаменимым помощником. «ТатуМаркет» – это крупный онлайн-ресурс, специализирующийся на поставке товаров для татуировки. Сотни татуировщиков из Санкт-Петербурга уже оценили […]

Айфоны оптом

В современном мире технологий мобильные устройства стали неотъемлемой частью нашей повседневной жизни. Одним из самых популярных и востребованных брендов смартфонов является Apple. И, безусловно, самый впечатляющий продукт этого бренда — это iPhone. Отличительными особенностями этих смартфонов являются превосходное качество, инновационный дизайн и надежность. Однако, приобретение iPhone может быть достаточно дорогим занятием для отдельного потребителя. Но […]

Поломка холодильника событие неприятное

Приобретая бытовую технику, мы рассчитываем на то, что она будет без проблем работать на протяжении долгих лет. Но если вы обнаружили неисправность своего холодильника, не переживайте и не отправляйтесь тут же за новым прибором – как правило, проблему может решить качественный ремонт.

Попытка удалить файл программы

Значение: вы пытаетесь удалить файл, необходимый для работы одной или нескольких программ. Причины появления: вы решили освободить на жестком диске немного места, но случайно попытались удалить что-то очень важное. Решение: щелкните на кнопке Нет, чтобы отменить удаление файла. Во избежание проблем в будущем удаляйте программы с помощью значка панели управления Установка и удаление программ (или […]

Реестр Windows9x

AmigaOS: Терминал аэропорта разноцветный и красивый, обслуживают доброжелательные стюарды и стюардессы, удобный подъезд к самолёту; взлёт без происшествий. Для более рискованных: путешественники могут перемещаться на мнорих самолётах и посещать одновременно несколько пунктов назначения. В течение этих множественных полётов, путешественник даже может пересесть на авиалинию Mac, DOS, Unix или даже Windows. MS-DOS: Все пассажиры толкают самолёт, […]