Рубрика: Статьи

Интересные статьи и обзоры из мира высоких технологий, советы по безопасности в сети, хранению паролей и личных данных.

Удаленная работа. Удобство или наказание?

Коронавирус парализовал многие сферы нашей жизни. В этот период компании сильно пострадают. Чтобы по возможности минимизировать потери, работодатели рекомендуют своим сотрудникам оставаться дома и работать удаленно. Кому-то такой способ заработка кажется чем-то невероятно удобным, у других он ассоциируется со скукой и борьбой с самим собой. Как это на самом деле? Удаленная работа – яркие стороны Исследования показывают, что самые […]

Хакерское использование поисковых машин

Ага! Это тот самый файл затемненных паролей, о котором мы говорили в главе о системе Linux. Этот /etc/passwd — имя файла паролей у многих Unix-операционных систем (например Linux или Solaris). При регистрации логина на таком типе компьютеров, когда вы получаете имя пользователя и пароль, операционная система идет в /etc/passwd и выясняет, имеется ли такой логин. […]

Когда использовать триггеры

Учитывая, что триггеры сложны и велика вероятность потерпеть неудачу при устранении неполадок и столкнуться с серьезными проблемами в крупных параллельных системах, возникает вопрос: триггеров, которыми, как правило, должны заниматься дорогостоящие решения аудита сторонних фирм. Однако для простых сценариев, где вам нужно следить за изменением данных в определенных строках, можно настроить простые тригнию выполняются всякий раз, […]

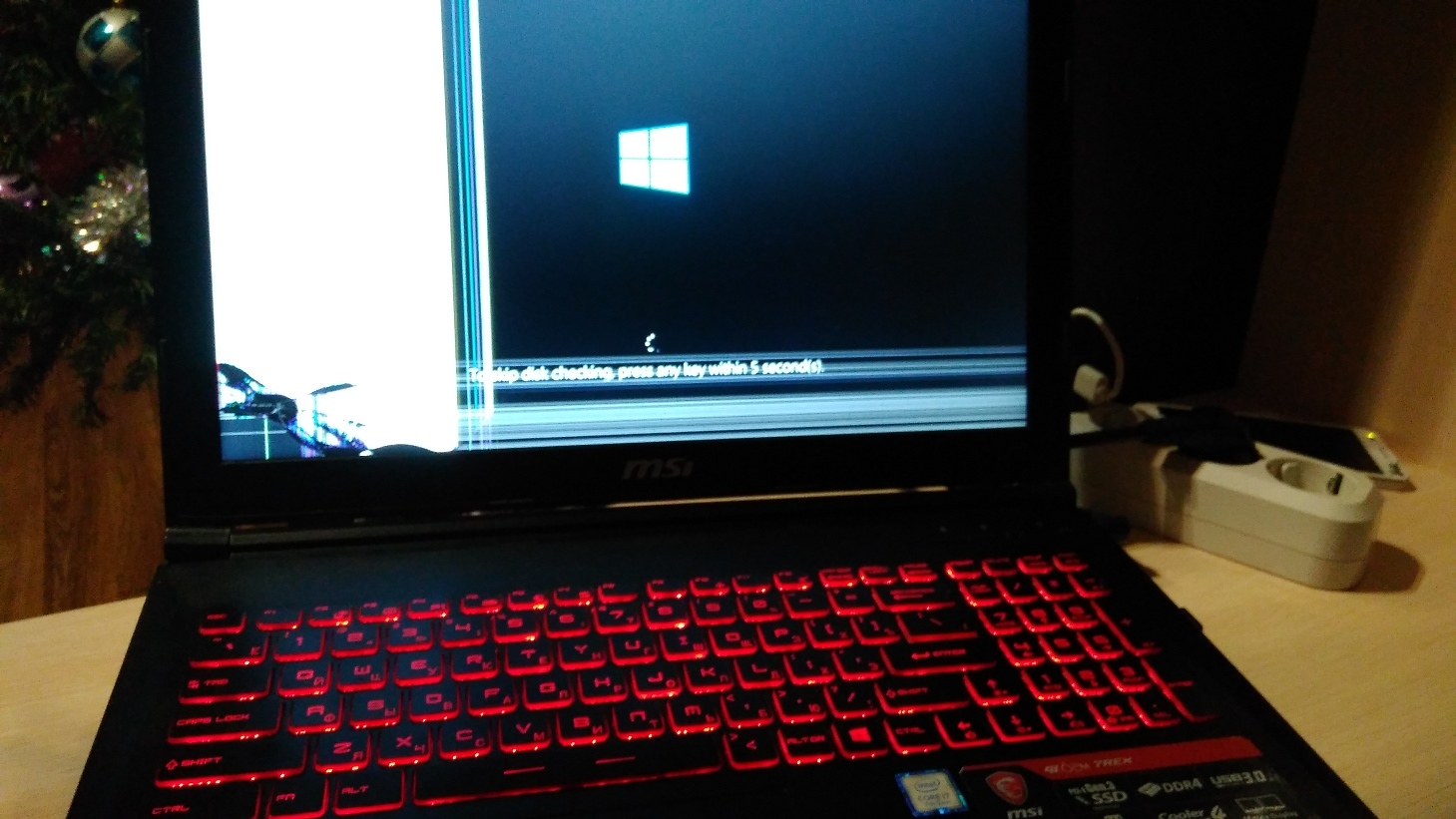

Замена матрицы в ноутбуке — сколько стоит и от чего зависит цена ремонта?

Экран ноутбука является одним из самых чувствительных компонентов компьютера. Случайного удара (даже без большой силы) или падения тяжелого предмета на закрытый ноутбук достаточно, чтобы повредить его. Дисплей, как и многие комплектующие, можно заменить, но сложность с выбором хорошей матрицы и ее сборкой чаще всего требует сдачи ноутбука в компьютерный сервис, что обеспечит нам быстрый и беспроблемный ремонт. […]

Создание дискеты сброса пароля

Чтобы создать дискету сброса пароля, выполните следующее. 1. Откройте панель управления, перейдите в категорию Учетные записи пользователей и щелкните на одноименном значке. Если вы являетесь администратором компьютера, щелкните на рисунке своей учетной записи. Владельцам учетных записей с ограниченными правами этого делать не нужно — задачи для их учетной записи отображаются автоматически. 2. В области задач […]

Сообщество Lolzteam

13.02.2025 avtor0ИзменитьСообщество Lolzteam Сообщество Lolzteam — это онлайн-платформа, объединяющая людей, увлеченных компьютерными технологиями и кибербезопасностью. Оно представляет собой уникальное сообщество, где каждый член может обмениваться знаниями, опытом и программным обеспечением. Члены Lolzteam делятся информацией о новых методах взлома, защите данных и других аспектах ИТ-сферы. Здесь можно найти ответы на вопросы о софте, играх, а также просто […]

Социальная инженерия

Социальная инженерия – это мощный инструмент, который используется для манипуляции людьми с целью получения информации или достижения определенных целей. Этот метод включает в себя различные техники обмана и воздействия на психологическое состояние человека, чтобы добиться нужного результата. В наше время социальная инженерия стала особенно актуальной в связи с развитием интернета и технологий. Киберпреступники активно используют […]

Спроси эксперта о Azure Storage

Виртуальные машины часто бывают долгое время не подключены к сети. Вдобавок, с такими технологиями как контрольные точки и моментальные снимки, легко переместить виртуальную машину назад и вперед во времени, что, в свою очередь, увеличивает вероятность возникновения проблем с паролем машины. В лабораторной среде вы можете увеличить период времени между изменениями пароля учетной записи машины или […]

Дальнейшие действия

Разобравшись с этим кодом, вы сможете — теоретически — осуществлять легкую подстройку заданий агента SQL Server: выполнять быструю проверку по критерию «если/то» и затем с помощью одной из предложенных мною пользовательских функций либо продолжать работу в основных репликах, либо при необходимости прекращать ее, если реплика не является основной. Но, как будет показано далее, реализовать такую […]

Как пользоваться FTP-клиентом Windows

FTP-клиент, поставляемый вместе с Windows, не является приложением GUI (графического интерфейса пользователя). По этой причине я не рекомендую использовать его. Лучше остановитесь на Favourite FTP Client (вашем избранном FTP-клиенте) или приложении Telnet, которое можно выполнять из Windows. Тем не менее, для фанатов «Майкрософта» и настоящих исследователей программ я объясню, как пользоваться FTP-клиентом Windows. На самом […]