Рубрика: Статьи

Интересные статьи и обзоры из мира высоких технологий, советы по безопасности в сети, хранению паролей и личных данных.

Виды насосов — характеристики и применение самых популярных!

Водяной насос — это лишь один из основных, которые вы можете встретить. Видов действительно много. Хотите узнать самые популярные? Может быть, вы хотели бы знать, для чего они нужны, каково их использование и что отличает каждый тип от другого? Из этой статьи вы все узнаете — может, вы знаете нужный вам тип, а его название не знали? Проверять! Типы и […]

Microsoft отзывает обновление Exchange для исправления проблемы с установщиком

Только мы успели обрадоваться выпуску накопительного обновления CU7 для Exchange 2013, обновления RU8 для Exchange 2010 SP3 и обновления RU15 для Exchange 2007 SP3, как Microsoft приняла решение отменить публикацию этих обновлений. Как позднее объяснялось в блоге группы разработчиков Exchange ((blogs, technet. com/b/exchange/archive/2014/11/11/november-exchange- releases-delayed-until-december.aspx), была обнаружена проблема в установщике Exchange 2013, которая могла привести к […]

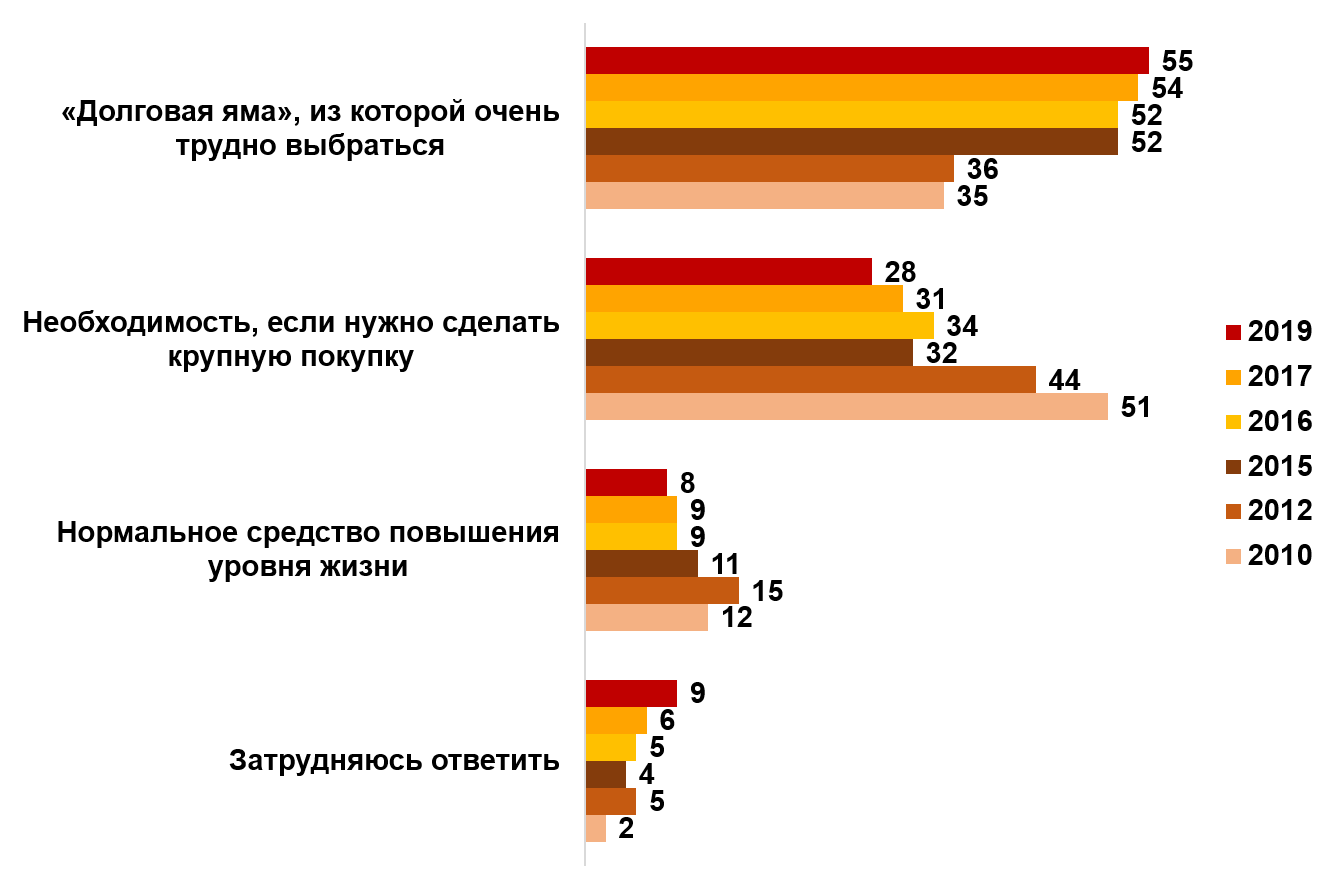

Популярность кредитов неуклонно растет

Лет 20 назад необходимость в крупной сумме денег вызывала растерянность и отчаяние. Одолжить можно было только у родственников или друзей, но далеко не у всех были такие возможности и желание. Со временем ситуация кардинально изменилась, в стране окрепла финансовая система, а одним из главных доходов банка, являются как раз выданные кредиты. Стоит отметить, что данная […]

Планшет — это не просто устройство для развлечений

У некоторых людей может порой складываться мнение, что современные гаджеты являются прерогативой более молодого поколения. С одной стороны это справедливо, поскольку практически 100% школьников и студентов имеют в своем распоряжении как минимум смартфон, а чаще всего полный набор: — смартфоны; — планшеты; — умные часы; — очки виртуальной реальности. Это неполный перечень всего того, что […]

Самый легкий способ соединить два компьютера

Иногда два компьютера требуется соединить друг с другом, как говорится, “на скорую руку” — например, чтобы перенести данные со старого компьютера на новый. Если на обоих компьютерах есть порты FireWire (они присутствуют во многих современных ноутбуках), процедура соединения очень проста. Подключите к каждому из портов кабель FireWire, запустите мастер настройки сети Windows ХР, и готово! […]

Как обучиться автоматизированному расчёту смет

Автоматизированный расчет смет является важным инструментом для специалистов в области строительства и проектирования. Этот метод помогает значительно ускорить процесс подготовки сметной документации, повысить точность расчетов и уменьшить вероятность ошибок. Однако многие люди сталкиваются с трудностями при освоении этого инструмента из-за его сложности и объема функций. В данной статье мы рассмотрим основные шаги и рекомендации по […]

Межкомнатные двери выполняют множество функций

Стильное, удобное, комфортное жилище становится таковым в первую очередь благодаря сотне мелочей, о которых нужно предварительно подумать хозяину. Вопрос о том, как выбрать межкомнатные двери, непременно возникает в процессе утверждения дизайн-проекта или уже во время ремонта квартиры, частного дома, офиса. Несмотря на большое количество альтернатив, представленных производителями, подыскать подходящий вариант порой достаточно сложно.

Настройки пакета выполнения SSIS

Убедиться, что задания выполняются в главной (или другой, не входящей в группу доступности) базе данных. Перед выполнением провести предварительную проверку с помощью логики if/else. Инкапсулировать логику пакетного задания в хранимую процедуру, помещенную в целевую базу данных. Убедиться в том, что задание завершается процедурой синхронизации на всех серверах, участвующих в топологии соответствующей группы доступности AlwaysOn. За […]

В категории Учетные записи

Изменение входа пользователей в систему. Щелкнув на этой ссылке, вы получаете 8 доступ к двум флажкам, которые управляют входом и выходом пользователей из |1 системы. Использовать страницу приветствия. Обычно, чтобы войти в систему, пользователь щелкает на своем имени на странице приветствия. Если сбросить флажок Использовать страницу приветствия, красочная страница приветствия с име- Й нами и […]

Как управлять VPS-сервером

В наше время все больше компаний и частных лиц обращаются к аренде виртуальных частных серверов (VPS) для хранения данных, запуска приложений и обеспечения надежной работы своих онлайн-проектов. Однако, многие пользователи сталкиваются с трудностями в управлении VPS-сервером из-за его сложности и специфики. Управление VPS-сервером может быть эффективным и безопасным процессом, если следовать определенным рекомендациям и использовать […]